はじめに

情報セキュリティに関する事故やサイバー攻撃被害が多発している中、自社のセキュリティ対策の強化をめざす企業が増えてきています。

しかし、セキュリティ対策といってもネットワークやデバイス管理といった技術的な対策からインシデント対応、ヒューマンエラー対策、オフィスセキュリティ、組織のセキュリティポリシーの制定、などその範囲は多岐にわたるため何から手を付ければ良いのかわからないまま場当たり的に対応をしているというケースも少なくありません。

そのような場合に手助けとなるものの一つに汎用的な対策を体系的にまとめた様々な「セキュリティフレームワーク」があり、対象となる業界や組織、目的などによって自社にあったテーマのフレームワークを選ぶことが重要です。

本稿では代表的なフレームワークであるISMSと、技術に特化したフレームワークであるCIS Controlsについて比較しながら解説します。

ISMSとは

日本において一番知名度が高いと思われるフレームワークが、認証制度もあるISO/IEC 27001、ISMS(Information Security Management System/以下ISMS)です。

要求事項に沿って情報セキュリティマネジメントシステムを構築し、審査機関から審査・認定を受けることで情報セキュリティの信頼性のアピールになります。

ISMSでは組織、人、物理、技術の4つのテーマがバランスよく93項目にまとめられており、対象となる組織の規模や成熟度、取り扱う情報の重要度に応じて柔軟に対応することが可能です。国内だけでも7800を超える組織が認証を取得しており、情報セキュリティの強化を考える際の第一選択肢といえるでしょう。

しかし、ISMSでは経営層の関与や規程類の整備、定期的な内部監査が必須となるなど、現場部門だけではすぐに対応できないような要求事項も存在します。

ISMSではフィットしない現場のシステム部門やISMSを取得後更にセキュリティを強化したい組織などで参考にできるフレームワークの一つに次に紹介するCIS controlsがあります。

CIS Controlsとは

CIS Critical Security Controls(以下CIS Controls)は米国の非営利団体CIS (Center for Internet Security)が公表しているセキュリティフレームワークであり、様々な分野のセキュリティ専門家が実際のサイバー攻撃を分析し、その攻撃パターンから導き出された保護手段がまとめられています。

最新版は2024年に公表されたVersion8.1で、公式サイトから無料で入手可能です(ただし執筆時点で日本語訳はありません)。

技術的な対策に重点を置かれており、あらゆる企業に適応可能な点が特徴です。 日本語訳版のあるVersion 8と比較し、資産の種類やセキュリティの機能、説明文などが一部変更・強化されおり、より分かりやすくなっていますが、マイナーアップデートにすぎず大枠に変更はないので、まずは日本語版のあるVersion 8から目を通すと良いでしょう。

保護手段の分類

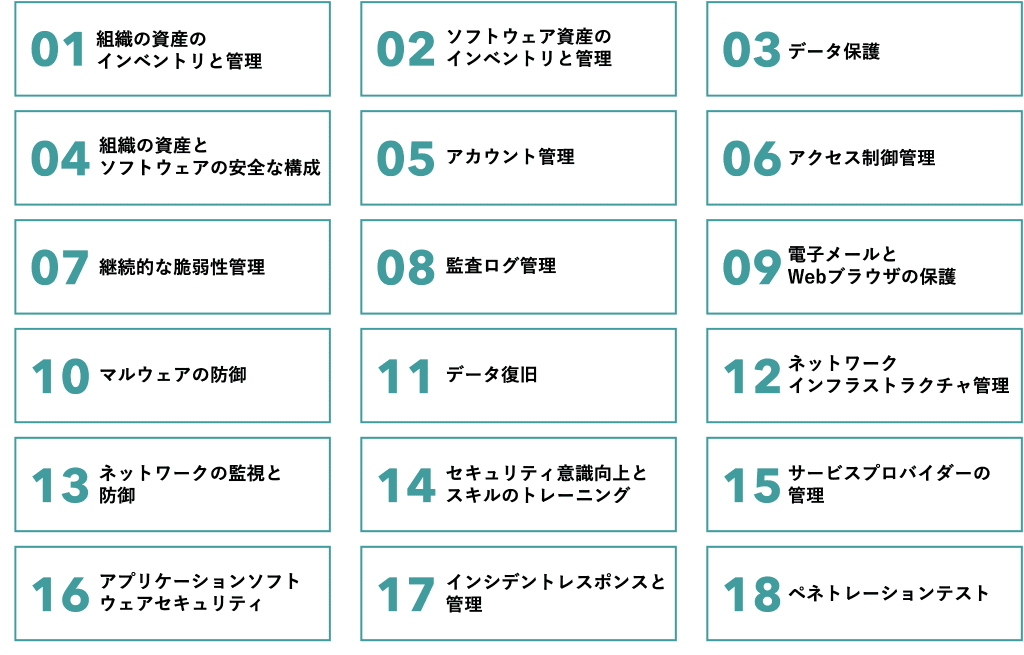

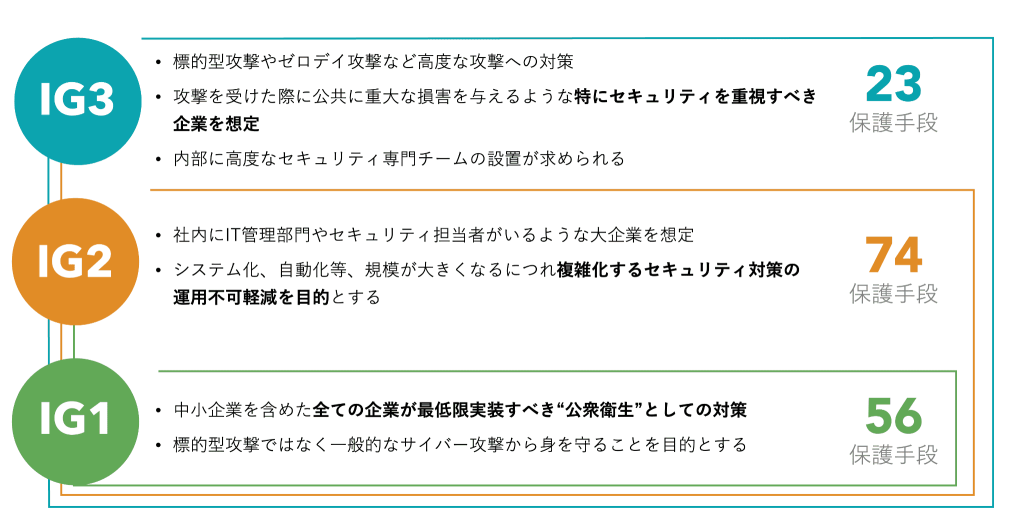

CIS Controlsではサイバー攻撃から保護するために必要なセキュリティ対策が18カテゴリ153項目の保護手段で示されています。さらにこの保護手段が実装の難易度や対象組織のレベルによってIG (Implementation Groups)1~3の3段階の実装グループに分類されているため、自組織に合う保護手段を選ぶことができます。

18のControlカテゴリ

3つの実装グループ(IG)

IG2及びIG3はそれよりも低レベルのグループの保護手段を包括しており、IG2レベルの組織ならIG1とIG2の保護手段を、IG3レベルの組織であれば全保護手段を講じるべきとされています。

保護手段の例

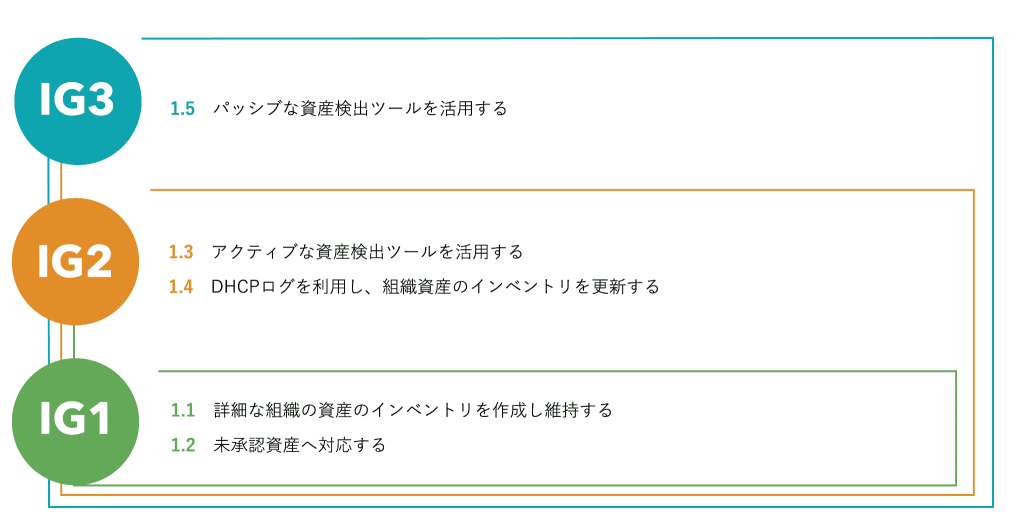

Control 1 「組織の資産のインベントリの管理」を例にIGのレベル感をご紹介します。

Control 1では仮想、クラウド、物理などの環境を問わず組織の保有するデータを保存または処理することのできる全ての資産(エンドユーザー機器、ネットワーク機器、サーバー、OA機器、IoT機器、外部記憶媒体等)をリスト化し、監視することで常に最新の状態に保つ必要があります。 このControlsでは下表の段階的に5つの保護手段が示されていますが、IG1の保護手段は小規模な組織でも実現可能な対策であり、IG2、IG3とレベルが上がるにつれ対策が高度化、多角化することがわかります。

CIS Controlsの有用性

フレームワークを選定する際には、これらの保護手段がどれだけサイバー攻撃の低減に役立つのかという情報を知りたいという方も多いでしょう。CISではマルウェア、ランサムウェア、ウェブアプリケーションハッキング、内部不正や権限の悪用、標的型侵入などの主な5つの攻撃で使われる攻撃パターンに対して、CIS Controls Version8で要求されるどの保護手段で防御が可能であるかという調査を公表しています。

IG1の保護手段を適切に実装すれば80%前後、IG3までの153項目すべての保護手段を実装することで90%以上の攻撃を防御することができるとされているので、まずはIG1の対策から始め、可能な範囲でIG2、IG3と進んでいくのが良いでしょう。

CISのサイトでは英語のみとなりますが、CIS Controlsのリストだけではなく、評価ツールやポリシーテンプレート、他のフレームワークとのマッピングなどの活用するための様々なリソースが公開されていますので、具体的に対策を進める際にはこちらも参考になります。

2つのフレームワークの違い

それぞれのフレームワークはどのような違いがあるでしょうか。

まず、ISMSはマネジメント・技術の両方を網羅しており、物理セキュリティや法令順守といった周辺分野も要求事項に含まれての93項目ですが、CIS Controlsは技術関連を中心とした153項目です。項目数を見るだけでもCIS Controlsのほうが技術分野においてはより解像度の高い事項が求められていることがわかります。ただし、ISMSにおいては管理策の中により詳細な手引きが含まれていることもあるため、必ずしもISMSの内容が薄いというわけではないことにはご注意ください。

CISのサイトでは詳細なISMSの要求事項とのマッピングも公開されていますので、具体的にどの項目が含まれていないのかを確認したい場合はそちらを参照すると良いでしょう。

また、セキュリティを考える上でのアプローチ方法も異なります。

ISMSではトップマネジメントのリーダーシップにより、組織の事業戦略や目的、その組織のおかれている環境や扱う情報の価値などからリスクアセスメントをおこない、必要な情報セキュリティ要求事項を決定してその組織独自のセキュリティ対策を練り上げていくという、組織の内部からアプローチする情報セキュリティ対策です。

それに対しCIS controlsでは、実在する多くのサイバー攻撃から自社を守る手段のリストであり、IGの優先度は存在するものの、基本的な対策はどこの組織でも変わらず、外部からアプローチする情報セキュリティ対策といえます。

当社の「セキュリティリスクアセスメント」サービスでは、それぞれの組織に合わせて適切なフレームワーク選定し、課題を洗い出します。アクションプランやリスク対応計画の立案、サポートもおこなっておりますので、まずはお問合せください。