OUTLINE

会社概要- 社名

- 株式会社インターネットプライバシー研究所

- 設立

- 1999年12月

- 資本

- 5000万円

取締役会長:高木 寛

代表取締役社長:山手 義経

- 所在

-

〒101-0047 東京都千代田区内神田1-5-4 ミヤコビル7F

- TEL・FAX

-

- TEL:03-6265-3741

- FAX:03-6265-3743

- 事業内容

- 情報セキュリティ・コンサルティング事業

個人情報保護コンサルティング事業

情報セキュリティ・ソリューション支援事業

HISTORY

沿革- 1999年8月

- プライバシーマーク取得の企業支援を開始。

- 1999年12月

- jTRUSTc(InternetPrivacy研究所)として法人化。

- 2000年4月

- 個人情報保護社内研修業務を開始。

- 2001年4月

- プライバシーアセスメント業務を開始。

- 2001年5月

- 個人情報保護監査業務を開始。

- 2001年12月

- セコムトラストシステムズ株式会社と提携。

- 2002年2月

- 株式会社帝国データバンクネットコミュニケーションと提携。

- 2002年6月

- ISMS認証取得コンサルティングを開始。

- 2002年9月

- 個人情報保護マニュアル作成業務を開始。

- 2003年3月

- 自動車販売店向けパッケージコンサルティングを実施。

- 2003年10月

- 医療関係会社へのプライバシーマークコンサルティングを実施。

- 2003年11月

- 有限会社から株式会社への組織変更。 社名をインターネットプライバシー研究所と改称。

- 2004年5月

- オフィススペースを拡大。

- 2005年2月

- ISMS認証取得コンサルティングを実施。

- 2005年4月

- e-ラーニングサービスを開始。

- 2005年12月

- 英語版プライバシーポリシーの作成代行業務を開始。

- 2006年5月

- ISO27001対応コンサルティングを開始。JIS Q15001:2006対応コンサルティングを開始。

- 2006年6月

- ISO27001アセスメント業務を実施。

- 2006年12月

- セコムセキュリティ診断サービスを開始。

- 2007年10月

- ISO9001(QMS)認証コンサルティングを開始。

- 2008年4月

- オフィススペースを拡大。

- 2011年10月

- 代表取締役社長に山手義経が就任。

- 2012年4月

- オフィススペースを市ヶ谷に移転。

- 2012年5月

- PCIDSSコンサルティングを開始。

- 2018年10月

- 業務拡張のためオフィススペースを大手町に移転。

- 2021年2月

- ISMAP認定支援コンサルティングを開始。

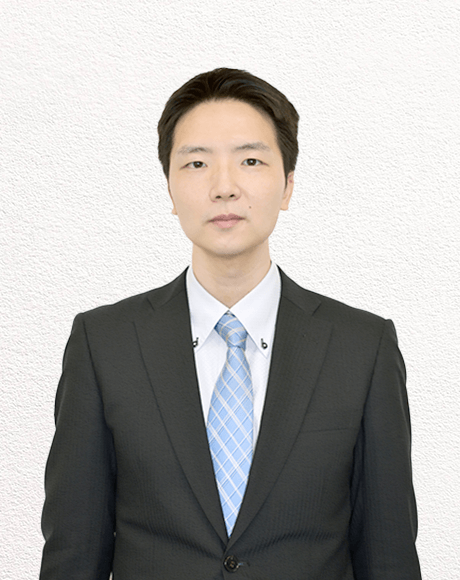

MANAGEMENT MEMBER

役員紹介

常にお客様の課題解決を考え続け、20周年を迎えることができました。真摯な気持ちで更に次の10年を進んでいきます。

会長

ネットワーク・プライバシーの研究者として活動後、1999年に当社を創業。業界の第一人者としても知られる。ハイパーネットワーク社会研究所の理事として情報社会のあり方や社会的課題の解決や ICTの最新動向、行政・地域情報化の先進的な事例の調査等に貢献する。

企業にとって情報セキュリティがこれから更に重要度を増していく中で、少しでもお客様の力になれるよう取り組んでいきます。

社長

東京大学を卒業後に当社へ入社。2011年より社長に就任し、認証業界にビジネスコンサルティングのメソッドを取り入れ業界の発展に寄与。社長としての経営をおこないながら、現役のコンサルタントとして大手企業を中心とした大規模プロジェクトのマネジメントをおこなっている。